然而基于线性变换的 S-box 与 P-box 难以抵御词频统计等攻击。现代密码学中,加解密算法的安全性不再依赖于线性变换,而主要依赖于某种非线性变换,加解密算法的原型也往往基于某类数学难题,像基于大数因子分解难题的 RSA、基于离散对数难题的 DH 和 DSA、基于椭圆曲线离散对数难题的 ECC。

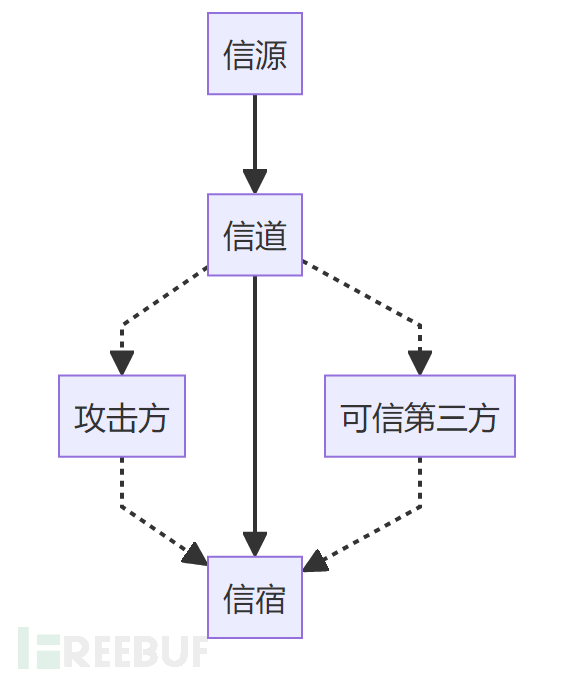

以上讨论的密码学大多属于对称加密的范畴,对称加密的特点是加密与解密过程中使用的密钥是相同的,既然要用到相同的密钥,首当其冲的问题就是通信双方如何协商这一密钥?即如何解决通信双方的**密钥分发**问题。为讨论密钥分发问题,不妨先建立一个通信模型:

具体考虑"首次通信"和"不安全信道通信"这两种场景,对于从未通信过的发送方和接收方,双发无法确认对方的身份,无法事先共享密钥,难以进行首次通信;在不安全信道中交换密钥存在风险,密钥可能被窃听或截获。一旦密钥泄露,攻击方就可以解密通信内容,进而窃取、篡改、伪造通信内容。综上,不难发觉对称加密难以解决**密钥分发**问题,而且对称加密还存在以下缺陷:

1. 无法实现不可否认性(抗抵赖性)。设想某机密信息被泄露,通信的发送方和接收方都有可能是泄密者,若第三方介入尝试取证,就会遇到无法唯一确认泄密者身份的问题。

2. 密钥管理负担重,每对通信双方都需要一个唯一密钥,随着通信参与方数量的增加,密钥数量以 N^2 规模增长。

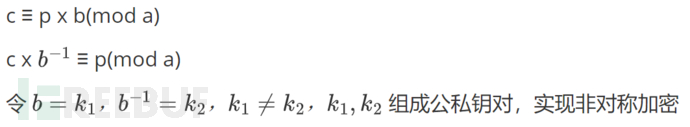

在对称加密面临以上问题的情况下,非对称加密的出现填补了这些缺陷。1976年,Whitfield Diffie 和 Martin E. Hellman 发表了一篇极其重要的论文—— **New Directions in Cryptography**,开创了**非对称加密体系**(公钥加密体系),二人因此荣获 2015年 图灵奖。这一体系的关键在于使用一对公私钥,其中公钥用于加密,私钥用于解密。这种机制允许通信实体在不事先共享密钥的情况下进行安全通信,从而解决了对称加密在首次通信和不安全信道通信中的局限性。关于非对称加密的模式,可以举一个简单的例子加以说明(以下 c 代表密文,p 代表明文):

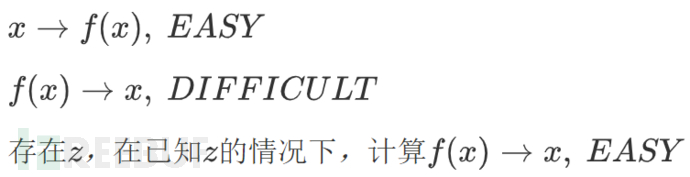

值得一提的是,DH 二位虽然提出了非对称加密体系,但并没有给出一个实例,因为找到一个单项陷门函数并非易事。读者可能会好奇什么是单项陷门函数?单项陷门函数是非对称加密体系的基础,单项函数好理解,即从一方向计算容易,从另一方向反推很困难的函数,如 Hash 函数。陷门函数是一种在一个方向上很容易计算,但在**没有特殊信息**的情况下很难在相反方向上计算(寻找它的逆)的函数,称为“陷门”。陷门函数是单向函数的一种特殊情况。单向陷门函数的特点概况如下:

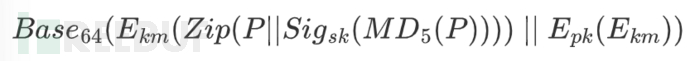

在1979年,Ron Rivest, Adi Shamir 和 Leonard Adleman 发明了 RSA算法,**将非对称加密正式带入人世间**,三位作者也因此共同分享 2002年图灵奖。非对称加密有很多应用场景,PGP(Pretty Good Privacy)是其中一种。PGP 用于保护电子邮件通信的隐私和安全性,其应用过程的一种数学表达式如下:

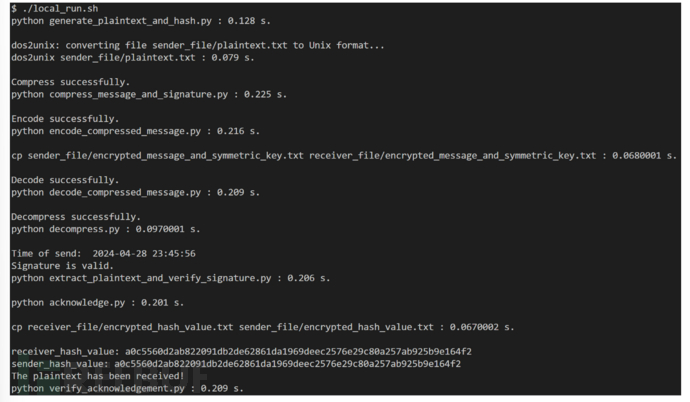

具体流程:首先用单向函数生成明文 P 的摘要(用于后续消息完整性验证),再用私钥 sk 签名摘要(用于后续消息来源验证),而后将签名与摘要压缩(提高传输效率)。为了防止攻击者窃取,用对称密钥 km 加密压缩后的消息,并用接收方的公钥加密 km,最后采用某种编码方式,将消息编码后发送给接收方。接收方收到消息后,按照上述过程的逆过程进行解密。以下是一个 PGP 脚本 demo。

关于 PGP 的具体实现,可参考:

以上从密码学的角度讨论了“What is security?”,以下笔者将从计算的角度进一步分享对这个问题的理解。

### 计算上不可行

从广义上,笔者认为“安全等价于计算上不可行”。为了探讨“计算上不可行”这个概念,不妨先聊聊计算这件事。

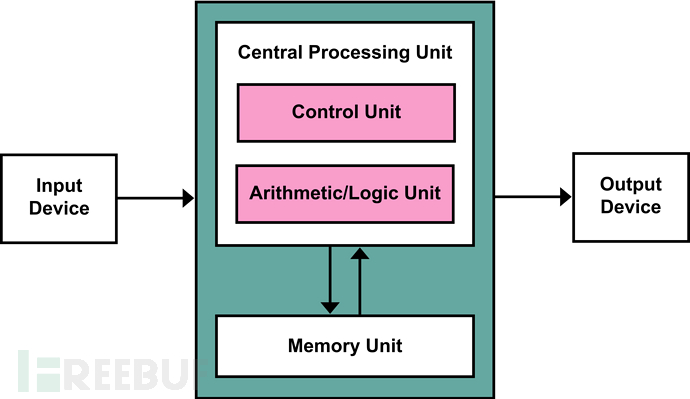

计算是什么?对于 CS 行业的我们,第一反应可能是,计算机在做的事情是计算!而后开始联想冯诺依曼计算机体系的计算流程,即有一个输入设备读取输入,其次有存算设备来处理中间结果,最后输出设备展示计算结果。

但除此之外,还有没有别的计算场景呢?

* 玩剪刀石头布是不是计算?

* 用笔在纸上做做算术、几何是不是计算?

* 拿起眼前的水杯喝水是不是计算?

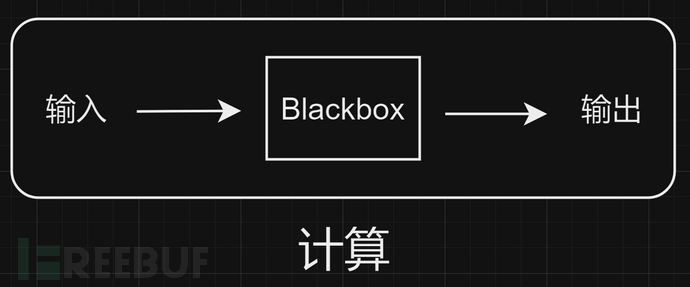

在以上这些场景,人类大脑都需要进行时空方面的计算,确定肌肉的紧张程度,实现在特定的时空完成特定的动作。笔者认为在本质上,**”计算”是一种”映射“**,是对输入的响应,响应体现为输出,所以计算可以用如下范式表达。

运用上述范式解释“睡眠”这一行为,首先将人体的感官与皮肤抽象为一个传感器,用于接收现实世界的输入(如光线、声音)。当夜幕降临,人体在生物钟的控制下,开始释放褪黑素、腺苷等化学物质,提升睡眠压力,让人体感到困倦,此外,人体接收到的各路信息(如昏暗的光线)也会提示到点了该上床睡觉了。与此同时,下丘脑作为大脑皮层的门卫,会控制相应的信号进入皮层促进睡眠,同时屏蔽一些不利于睡眠的信号。当心率、体温等指标都被调整到合适的范围时,人体逐渐进入睡眠状态。在睡眠场景下,“Blackbox”是人体神经信号的处理与传导,输出是人体呈现出睡着的状态(很明显的特征是肌无力)。

聊完计算之后,可以接着探讨“计算上不可行”。笔者认为,“计算上不可行”有两层基本的含义:

1. 不可计算。通俗点儿说就是做不到,包括但不限于以下两种情形:计算消耗的资源超过人类所能获取的极限、问题目前无法计算。\

前者好理解,计算需要消耗能量,根据能量守恒定律,能量是不可能凭空产生的,因此计算所消耗的能量客观上不能超过人类所能使用的能量极限;对于后者,目前通用计算机的模型是图灵机,图灵机被希尔伯特形式系统所定义,而哥德尔证明了希尔伯特形式系统是不完备的!这意味着计算机的能力存在着上界,也说明人类认知能力存在上界,上界之上的世界是目前无法理解也无法计算的。

2. 可计算但不值得,换句话说即计算代价过高。道哥在《计算》中提到这么一个观点:

> 计算与安全是一枚硬币的两面,安全是由计算强度保证的。

深以为然。因为世界上不存在绝对安全的系统,安全追求的并不应该是所谓万无一失的系统,而应该着眼于提高攻击者的计算强度。例如让攻击者为追求 ¥1 价值的目标,付出至少 ¥2 的代价;又或者设计一个方案,让攻击者破解保密期限只有 1day 的机密消息,至少需要花费 2day 的时间。“提高攻击者计算强度”这样一种安全方案的可行性,已经被世界所存在的单向函数所证明。世界存在单向函数的一个例子是:根据[刘仁文:论死刑的成本](https://www.aisixiang.com/data/11994.html),死囚从被判处死刑到执行花费的金额高达数百甚至上千万美元,而构成死刑的犯罪成本才多少呢?

上述两个章节分别从密码学和计算的角度讨论了“What is security?”,在最后,笔者尝试从系统的角度对此问题进行总结。

### 系统安全

在某讲坛上,笔者有幸获得了提问道哥的机会。

> ”您觉得在学习安全的过程中,最重要的思维是什么?“

>

> ”系统安全。“

**系统安全成为了笔者看待安全的全局出发点**,从前听闻过的一系列攻击,蠕虫、震网、幽灵、熔断、西工大 TAO 攻击、CVE-2024-3094 xz 软件包后门……都被“系统安全”这根绳紧密串联在了一起,这些攻击不再是零散的,而是以树形结构被有序组织在脑海中。

在系统的视角下,考虑安全问题,可以围绕信息的生命周期进行思考:

1. 产生信息的过程中,本地硬件、固件、SBI、操作系统、编译器、ABI、应用程序、键鼠、屏幕等一系列软硬件设备是否可信?

2. 在信息存储的过程中,如何做到选择性可见(仅对目标对象开放)?文件的权限管理是否遵守 KISS 原则?若采用加密的方式进行存储,加密的熵值是否足够大?

3. 在信息传输的过程中,如何做到可靠传输,防止信息被窃取、篡改、伪造?

4. 如何防范社会工程?世界头号黑客 Kevin Mitnick 曾说过:“人是最薄弱的环节。你可能拥有最好的技术、防火墙、入侵检测系统、生物鉴别设备,可只要有人给毫无戒心的员工打个电话……”。Kevin 的著作 *The Art of Deception*淋漓尽致地展现了社会工程的效果。

围绕信息的生命周期是系统安全的一个实例,也可以围绕安全实现的四大手段“完整性、访问控制、随机化、隔离”来琢磨安全问题,这里暂不展开。当然,系统安全的思想不可能解决一切安全问题,在运用时必须反思其存在的前提是什么。毕竟盲目地运用任何一种理论,而不加考虑其前提,毫无疑问是一种愚蠢。那么系统安全的前提是什么?

笔者认为运用系统安全思维分析问题的前提是:**不信任**计算的参与方。这里的参与方不仅指人,也泛指计算用到的一切设备(如交换机、路由器、DNS 服务器、IP 协议)。假如你信任计算的参与方,那么就不需要考虑安全。比如 1973年 Vint Cerf 和 Bob Kahn 发表 *A protocol for Packet Network Interconnection*建立 Internet 后,在 1974年 ARPANET 的实践中,参与计算的节点总共只有 UCLA, SRI, UCSB, UTAH 四个,即便你骗骗我或者我骗骗你,也捞不到好处,那自然就没有必要考虑安全问题。

以上是笔者近一段时间学习安全的感悟,仅供读者参考,欢迎交流、批评与指正。最后有一句话希望与各位共勉:

> 在安全面前,我永远是个孩子。

---

# Agent Instructions: Querying This Documentation

If you need additional information that is not directly available in this page, you can query the documentation dynamically by asking a question.

Perform an HTTP GET request on the current page URL with the `ask` query parameter:

```

GET https://blog.kaisuping.cn/technology/an-quan-sui-bi-an-quan-dao-di-shi-shi-mo.md?ask=

```

The question should be specific, self-contained, and written in natural language.

The response will contain a direct answer to the question and relevant excerpts and sources from the documentation.

Use this mechanism when the answer is not explicitly present in the current page, you need clarification or additional context, or you want to retrieve related documentation sections.